Inżynier Microsoftu

Zauważył, że coś jest nie tak z oprogramowaniem, nad którym pracował. Wkrótce odkrył, że ktoś prawdopodobnie przeprowadzał atak cybernetyczny do komputerów na całym świecie.

Internet, jak każdy, kto pracuje głęboko w jego trzewiach powie Ci, nie jest gładko działającą, dobrze naoliwioną maszyną.

To chaotyczne sklejanie, które zostało złożone przez dziesięciolecia i jest utrzymywane przy pomocy cyfrowego odpowiednika taśmy klejącej i gumy balonowej. W dużej mierze opiera się na oprogramowaniu open-source, które jest bezinteresownie utrzymywane przez małą armię programistów-wolontariuszy, którzy naprawiają błędy, łatają dziury i zapewniają, że cała chwiejna konstrukcja, za którą odpowiada biliony dolarów światowego PKB, nadal działa.

W zeszłym tygodniu jeden z tych programistów mógł uratować internet przed wielkimi problemami.

Nazywa się Andres Freund. To 38-letni inżynier oprogramowania mieszkający w San Francisco i pracujący w firmie Microsoft. Jego praca polega na rozwijaniu oprogramowania baz danych o otwartym kodzie źródłowym, znanej jako PostgreSQL, których szczegóły prawdopodobnie by Cię znudziły na łzy, gdybym potrafił je poprawnie wyjaśnić, ale tego nie potrafię.

Ostatnio, podczas rutynowej konserwacji, Pan Freund przypadkowo odkrył tylne drzwi ukryte w oprogramowaniu będącym częścią systemu operacyjnego Linux. Tylna furtka była możliwym preludium do poważnego ataku cybernetycznego, który eksperci uważają za mogący przynieść ogromne szkody, gdyby się powiódł.

Teraz, w zwrocie godnym Hollywood, liderzy technologiczni i badacze cyberbezpieczeństwa wychwalają Pana Freunda jako bohatera. Satya Nadella, dyrektor generalny firmy Microsoft, chwalił jego „ciekawość i rzemieślnicze umiejętności”. Jeden z wielbicieli nazwał go „srebrnogrzbietym gorylem nerdów”. Inżynierowie rozpowszechniali starą, znaną wśród programistów komiksową historię o tym, jak cała współczesna infrastruktura cyfrowa opiera się na projekcie utrzymywanym przez jakiegoś przypadkowego faceta z Nebraski. (W ich opowieści Pan Freund to ten przypadkowy facet z Nebraski.)

W wywiadzie w tym tygodniu Pan Freund – który jest właściwie łagodnym, urodzonym w Niemczech programistą, który odmówił zrobienia zdjęcia do tego artykułu – powiedział, że stanie się bohaterem internetowym było dla niego dezorientujące.

„Uważam to za bardzo dziwne” – powiedział. „Jestem raczej osobą prywatną, która po prostu siedzi przed komputerem i pracuje nad kodem”.

Saga rozpoczęła się wcześniej w tym roku, gdy Pan Freund wracał z wizyty u rodziców w Niemczech. Przeglądając logi automatycznych testów, zauważył kilka błędów, których nie rozpoznał. Był zmęczony po podróży samolotem, a błędy nie wydawały mu się pilne, więc odłożył je w pamięci.

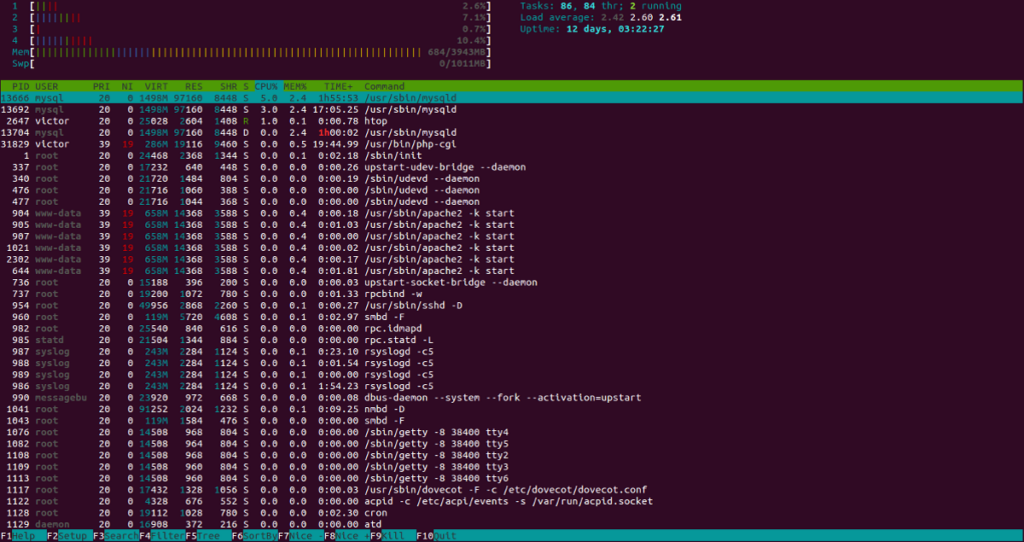

Ale kilka tygodni później, podczas uruchamiania kolejnych testów w domu, zauważył, że aplikacja o nazwie SSH, służąca do zdalnego logowania się na komputery, zużywa więcej mocy obliczeniowej niż zwykle. Śledząc problem, dotarł do zestawu narzędzi do kompresji danych o nazwie xz Utils i zastanawiał się, czy ma to związek z wcześniejszymi błędami, które widział.

(Nie martw się, jeśli te nazwy są dla Ciebie greckie. W rzeczywistości wszystko, co musisz wiedzieć, to że są to małe fragmenty systemu operacyjnego Linux, który jest prawdopodobnie najważniejszym oprogramowaniem o otwartym kodzie źródłowym na świecie. Zdecydowana większość serwerów na świecie – w tym te używane przez banki, szpitale, rządy i największe korporacje – działa na systemie Linux, co czyni jego bezpieczeństwo kwestią globalnej wagi.)

Podobnie jak inne popularne oprogramowanie o otwartym kodzie źródłowym, Linux jest stale aktualizowany, a większość błędów wynika z niewinnych pomyłek. Ale gdy Pan Freund przyjrzał się bliżej kodowi źródłowemu narzędzi xz Utils, zauważył wskazówki, że został celowo naruszony.

W szczególności odkrył, że ktoś umieścił złośliwy kod w najnowszych wersjach narzędzi xz Utils. Kod, znany jako tylna furtka, umożliwiałby twórcy przejęcie połączenia SSH użytkownika i sekretną uruchomienie własnego kodu na maszynie tego użytkownika.

W świecie cyberbezpieczeństwa, przypadkowe odkrycie tylnego wejścia przez inżyniera bazodanowego w głównym elemencie systemu Linux jest trochę jak pracownik piekarni, który wyczuwa zapach świeżo upieczonego bochenka chleba, czuje, że coś jest nie tak i poprawnie wnioskuje, że ktoś manipulował całym światowym zapasem drożdży. To rodzaj intuicji, który wymaga lat doświadczenia i obsesyjnej dbałości o szczegóły, a także zdrowej dawki szczęścia.

Na początku pan Freund wątpił we własne ustalenia. Czy naprawdę odkrył tylną furtkę w jednym z najbardziej dokładnie analizowanych programów o otwartym kodzie źródłowym na świecie?

„To było surrealistyczne” – powiedział. „Były momenty, kiedy myślałem, że pewnie po prostu źle spałem i miałem jakieś gorączkowe sny.”

Ale jego dociekania nadal przynosiły nowe dowody, i w zeszłym tygodniu, pan Freund przekazał swoje ustalenia grupie deweloperów oprogramowania o otwartym kodzie. Wiadomość wstrząsnęła światem technologii. W ciągu kilku godzin opracowano poprawkę, a niektórzy badacze przypisywali mu zapobieżenie potencjalnie historycznemu atakowi cybernetycznemu.

„To mogła być najbardziej rozpowszechniona i skuteczna tylna furtka, jaka kiedykolwiek została zainstalowana w jakimkolwiek produkcie oprogramowania” – powiedział Alex Stamos, główny oficer ds. zaufania w firmie badawczej zajmującej się cyberbezpieczeństwem SentinelOne.

Gdyby pozostała niezauważona, tylna furtka, jak powiedział pan Stamos, „dałaby swoim twórcom klucz mistrza do któregokolwiek z setek milionów komputerów na całym świecie, na których uruchamiany jest SSH.” Ten klucz mógłby pozwolić im na kradzież prywatnych informacji, umieszczenie szkodliwego oprogramowania lub spowodowanie poważnych zakłóceń infrastrukturalnych – wszystko to bez ryzyka wykrycia.

Możesz przeczytać artykuł o stronie z katalogiem firm internetowych LINUXIARZE